作者/来源: 发布时间:2019-07-11

“知己知彼,百战不殆”这是《孙子兵法》中的一句老话,如果我们想要有靠谱的ddos攻击防御方案,我们最重要的一点就是知道ddos攻击是如何进行,服务器会发生哪些状况。

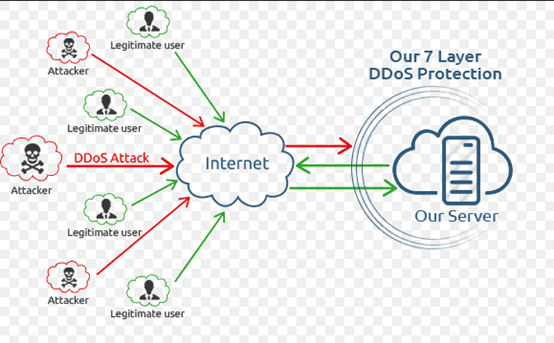

DDoS是英文Distributed Denial of Service的缩写,意即“分布式拒绝服务”,那么什么又是拒绝服务(Denial of Service)呢?可以这么理解,凡是能导致合法用户不能够访问正常网络服务的行为都算是拒绝服务攻击。也就是说拒绝服务攻击的目的非常明确,就是要阻止合法用户对正常网络资源的访问,从而达成攻击者不可告人的目的。分布式拒绝服务攻击一旦被实施,攻击网络包就会从很多DOS攻击源(俗称肉鸡)犹如洪水般涌向受害主机,从而把合法用户的网络包淹没,导致合法用户无法正常访问服务器的网络资源,因此,拒绝服务攻击又被称之为“洪水式攻击”,常见的DDOS攻击手段有SYN Flood、ACK Flood、UDP Flood、ICMP Flood、TCP Flood、Connections Flood、Script Flood、Proxy Flood等。

1.SYN Flood:利用TCP协议的原理,这种攻击方法是经典最有效的DDOS方法,可通杀各种系统的网络服务,主要是通过向受害主机发送大量伪造源IP和源端口的SYN或ACK包,导致主机的缓存资源被耗尽或忙于发送回应包而造成拒绝服务。TCP通道在建立以前,需要三次握手:

a.客户端发送一个包含SYN标志的TCP报文,同步报文指明客户端所需要的端口号和TCP连接的初始序列号

b.服务器收到SYN报文之后,返回一个SYN+ACK报文,表示客户端请求被接受,TCP初始序列号加1

c.客户端也返回一个确认报文ACK给服务器,同样TCP序列号加1

d.如果服务器端没有收到客户端的确认报文ACK,则处于等待状态,将该客户IP加入等待队列,然后轮训发送SYN+ACK报文

所以攻击者可以通过伪造大量的TCP握手请求,耗尽服务器端的资源。

2.HTTP Flood:针对系统的每个Web页面,或者资源,或者Rest API,用大量肉鸡,发送大量http request。这种攻击主要是针对存在ASP、JSP、PHP、CGI等脚本程序,并调用MSSQLServer、MySQLServer、Oracle等数据库的网站系统而设计的,特征是和服务器建立正常的TCP连接,并不断的向脚本程序提交查询、列表等大量耗费数据库资源的调用,典型的以小博大的攻击方法。缺点是对付只有静态页面的网站效果会大打折扣。

3.慢速攻击:Http协议中规定,HttpRequest以/r/n/r/n结尾来表示客户端发送结束。攻击者打开一个Http 1.1的连接,将Connection设置为Keep-Alive,保持和服务器的TCP长连接。然后始终不发送/r/n/r/n,每隔几分钟写入一些无意义的数据流,拖死机器。

4.P2P攻击:每当网络上出现一个热门事件,比如XX门,精心制作一个种子,里面包含正确的文件下载,同时也包括攻击目标服务器的IP。这样,当很多人下载的时候,会无意中发起对目标服务器的TCP连接。

1.SYN类攻击判断:A.CPU占用很高;B.网络连接状态:netstat–na,若观察到大量的SYN_RECEIVED的连接状态;C.网线插上后,服务器立即凝固无法操作,拔出后有时可以恢复,有时候需要重新启动机器才可恢复。

2.CC类攻击判断:A.网站出现service unavailable提示;B.CPU占用率很高;C.网络连接状态:netstat–na,若观察到大量的ESTABLISHED的连接状态单个IP高达几十条甚至上百条;D.用户无法访问网站页面或打开过程非常缓慢,软重启后短期内恢复正常,几分钟后又无法访问。

3.UDP类攻击判断:A.观察网卡状况每秒接受大量的数据包;B.网络状态:netstat–na TCP信息正常。

4.TCP洪水攻击判断:A.CPU占用很高;B.netstat–na,若观察到大量的ESTABLISHED的连接状态单个IP高达几十条甚至上百条。

一般来说,DDOS是需要花钱和带宽的,解决DDOS也需要花钱和带宽,那么,如果服务器被DDOS了,我们应该怎么办呢?

1、保证云服务器系统的安全

首先要确保服务器软件没有任何漏洞,防止攻击者入侵。确保服务器采用最新系统,并打上安全补丁。在服务器上删除未使用的服务,关闭未使用的端口。对于服务器上运行的网站,确保其打了最新的补丁,没有安全漏洞。

2、隐藏云服务器的真实IP地址

不要把域名直接解析到服务器的真实IP地址,不能让服务器真实IP泄漏,服务器前端加CDN中转(免费的CDN一般能防止5G左右的DDOS),如果资金充裕的话,可以购买高防的盾机,用于隐藏服务器真实IP,域名解析使用CDN的IP,所有解析的子域名都使用CDN的IP地址。此外,服务器上部署的其他域名也不能使用真实IP解析,全部都使用CDN来解析。

总之,只要服务器的真实IP不泄露,5G以下小流量DDOS的预防花不了多少钱,免费的CDN就可以应付得了。如果攻击流量超过10G,那么免费的CDN可能就顶不住了,需要购买一个高防的盾机来应付了,而服务器的真实IP同样需要隐藏。