作者/来源:新睿云小编 发布时间:2019-08-19

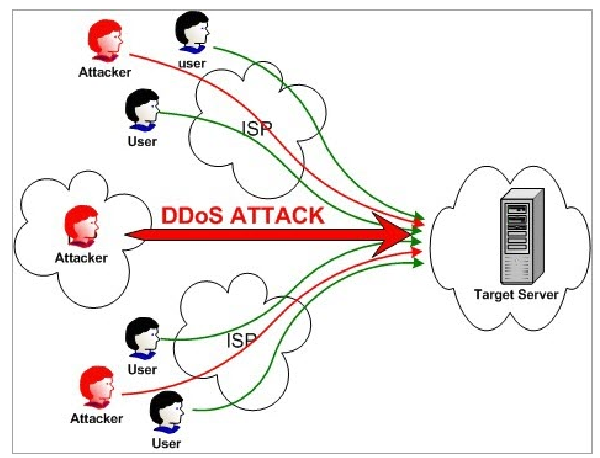

现在DDoS攻击真是日新月异,嗯……确实花样颇多,自己写代码的大神,用脚本的菜鸟,暗网买DDoS既服务。 不管你用什么办法,都是“条条大路通罗马”,达到结果就好啦!DDoS攻击是违法行为,违反了《计算机安全法》,所以小伙伴们不要尝试。咱们不攻击别人,如果遭到别人的攻击也要能区分不是!我们如何查询自己是否被人攻击了呢?当然本文章是针对于网站,如果用新睿云云服务器做其它业务的小伙伴可以作为参考哦!

网站受到DDoS的表现

1、服务器CPU被大量占用

DDoS攻击其实是一种恶意性的资源占用攻击,攻击者利用肉鸡或者攻击软件对目标服务器发送大量的无效请求,导致服务器的资源被大量的占用,因而正常的进程没有得到有效的处理,这样网站就会出现打开缓慢的情况。如果服务器某段时期能突然出现CPU占用率过高,那么就可能是网站受到CC攻击影响。

2、带宽被大量占用

占用带宽资源通常是DDoS攻击的一个主要手段,毕竟对很多小型企业或者个人网站来说,带宽的资源可以说非常有限,网络的带宽被大量无效数据给占据时,正常流量数据请求很很难被服务器进行处理。如果服务器上行带宽占用率达到90%以上时,那么你的网站通常出现被DDoS攻击的可能。

3、服务器连接不到,网站也打不开

如果网站服务器被大量DDoS攻击时,有可能会造成服务器蓝屏或者死机,这时就意味着服务器已经连接不上了,网站出现连接错误的情况。当然出现这种请求时我们最好是确认一下服务器是否是硬件故障等所导致出现的问题,否者在进行服务器连接时就要做好相关的防御首段。

4、域名ping不出IP

可能这种情况站长们可能会比较少考虑到,这其实也是DDoS攻击的一种表现,只是攻击着所针对的攻击目标是网站的DNS域名服务器。在出现这种攻击时,ping服务器的IP是正常联通的,但是网站就是不能正常打开,并且在ping域名时会出现无法正常ping通的情况。

服务器的攻击分为四类,cc攻击、syn攻击、udp攻击、tcp洪水攻击。那么当被攻击时会出现哪些症状呢,我们是如何来判断服务器是否被攻击,属于哪种攻击类型?

第一种类型:CC类攻击

A.网站出现service unavailable提示

B.CPU占用率很高

C.网络连接状态:netstat –na,若观察到大量的ESTABLISHED的连接状态 单个IP高达几十条甚至上百条

D.外部无法打开网站,软重启后短期内恢复正常,几分钟后又无法访问

第二种类型:SYN类攻击

A.CPU占用很高

B.网络连接状态:netstat –na,若观察到大量的SYN_RECEIVED的连接状态

第三种类型:UDP类攻击

A.观察网卡状况 每秒接受大量的数据包

B.网络状态:netstat –na TCP信息正常

第四种类型:TCP洪水攻击

A.CPU占用很高

B.netstat –na,若观察到大量的ESTABLISHED的连接状态 单个IP高达几十条甚至上百条

查看和一些简单的抵御办法

查看所有80端口的连接数

netstat -nat|grep -i "80"|wc -l

对连接的IP按连接数量进行排序

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n

查看TCP连接状态

netstat -nat |awk '{print $6}'|sort|uniq -c|sort -rn

netstat -n | awk '/^tcp/ {++S[$NF]};END {for(a in S) print a, S[a]}'

netstat -n | awk '/^tcp/ {++state[$NF]}; END {for(key in state) print key,"/t",state[key]}'

netstat -n | awk '/^tcp/ {++arr[$NF]};END {for(k in arr) print k,"/t",arr[k]}'

netstat -n |awk '/^tcp/ {print $NF}'|sort|uniq -c|sort -rn

netstat -ant | awk '{print $NF}' | grep -v '[a-z]' | sort | uniq -c

查看80端口连接数最多的20个IP

netstat -anlp|grep 80|grep tcp|awk '{print $5}'|awk -F: '{print $1}'|sort|uniq -c|sort -nr|head -n20

netstat -ant |awk '/:80/{split($5,ip,":");++A[ip[1]]}END{for(i in A) print A,i}' |sort -rn|head -n20

用tcpdump嗅探80端口的访问看看谁最高

tcpdump -i eth0 -tnn dst port 80 -c 1000 | awk -F"." '{print $1"."$2"."$3"."$4}' | sort | uniq -c | sort -nr |head -20

查找较多time_wait连接

netstat -n|grep TIME_WAIT|awk '{print $5}'|sort|uniq -c|sort -rn|head -n20

查找较多的SYN连接

netstat -an | grep SYN | awk '{print $5}' | awk -F: '{print $1}' | sort | uniq -c | sort -nr | more

封单个IP的命令是:

iptables -I INPUT -s 211.1.0.0 -j DROP

封IP段的命令是:

iptables -I INPUT -s 211.1.0.0/16 -j DROP

iptables -I INPUT -s 211.2.0.0/16 -j DROP

iptables -I INPUT -s 211.3.0.0/16 -j DROP

封整个段的命令是:

iptables -I INPUT -s 211.0.0.0/8 -j DROP

封几个段的命令是:

iptables -I INPUT -s 61.37.80.0/24 -j DROP

iptables -I INPUT -s 61.37.81.0/24 -j DROP

如果您的出现的状况和具体内容与文章中提到的能一一对应上,那么恭喜你基本上中DDoS这个大奖啦!省钱有效的办法,就是按照文章中的代码示例封禁IP。这种办法适合您业务比较集中,比如您90%在北京,那么从其余地方的IP您就可以封禁了。这样可能致使攻击者的大量“肉鸡”是无法使用的。当然您业务面向比较多的区域,这个办法可能就不行啦!也业务面向全国甚至面向世界,各地均有需求访问网站的话,那您封禁IP无异于自毁长城。

如果出现这种情况下您需要怎么做呢?

这个时候还是选择新睿云的高防云服务器或者高防IP,通过硬件清洗来过滤无意义的流量。面对DDoS攻击您一定不能妥协,否则您将遭受黑客持续的勒索。对抗DDoS新睿云是专业的,让你我携手,让“有心”之人束手无策!