作者/来源:新睿云小编 发布时间:2019-07-05

DDos攻击是一种耗尽资源的网络攻击方式,攻击者通过大流量攻击,有针对性的漏洞攻击等耗尽目标主机的资源来达到拒绝服务的目的。

1.DDoS放大攻击概念

反射放大攻击是一种具有巨大攻击力的DDoS攻击方式。攻击者只需要付出少量的代价,即可对需要攻击的目标产生巨大的流量,对网络带宽资源(网络层)、连接资源(传输层)和计算机资源(应用层)造成巨大的压力,2016年10月美国Dyn公司的DNS服务器遭受DDoS攻击,导致美国大范围断网。事后的攻击流量分析显示,DNS反射放大攻击与SYN洪水攻击是作为本次造成美国断网的拒绝服务攻击的主力。由于反射放大攻击危害大,成本低,溯源难,被黑色产业从业者所喜爱。

2.概述

在2017年8月3日到2017年8月6日期间ZoomEye网络空间探测引擎对全网进行第一轮的探测,统计可被利用进行DDoS反射放大攻击的主机数,发布了《DDoS反射放大攻击全球探测分析-第一版》,之后在2017年8月11日到2017年8月13日期间ZoomEye网络空间探测引擎再次对全网进行了探测,发布了《DDoS反射放大攻击全球探测分析-第二版》。之后在2017年11月13日到2017年11月15日期间,ZoomEye网络空间探测引擎探测到了另一个活动频繁的攻击——CLDAP DDoS反射放大攻击,随后对DDoS反射放大攻击进行了第三轮的探测,发布了《DDoS反射放大攻击全球探测分析-第三版》。

在2018年3月1日,ZoomEye又探测到在网络空间中频繁活动Memcached DRDoS, 进行第四轮对DDoS反射放大攻击的探测。

在2019年5月6日,ZoomEye又对网络空间种频繁活动的CoAP进行了DDoS反射放大攻击探测,并完善为第五版。

3.第五版放大攻击数据分析

[注:下面数据统计基于第四轮 2018/03/05 与 2019/05/06 CoAP数据]

2018年3月5日,进行了第四轮探测,ZoomEye网络空间探测引擎在对前面两轮6种DDoS攻击的探测的基础上,增加了对Memcached的探测。2019年5月6日,在第四轮基础上,增加了对CoAP的探测,并完善为第五版。

通过ZoomEye网络空间探测引擎获取到9万(95,010)台主机开放了19端口。然后对这9万主机进行放大倍率的探测,实际上只有1万(10,122)台主机开启了19点端口,占总数的10.65%。在开启了19端口的主机中,有6千(6,485)台主机的放大倍数能够达到10倍以上,占总数的64.07%,剩下的主机的放大倍数主要集中在2倍。

对放大倍数达到10以上的主机流量进行统计,我们总共发送了870KB(891,693 byte)的请求流量,得到了71M(74,497,401 byte)响应流量,产生了83倍的放大流量。假设一台主机1分钟内可以成功响应100个请求数据包,计算得到攻击流量有947Mbits/s。本轮探测对最大放大倍数进行了统计,得到了Chargen协议单次请求响应最高能放大319倍流量。

上面的数据和之前两次的的数据进行比较,Chargen DDoS攻击的危害并没有减小,反而有增大的趋势。

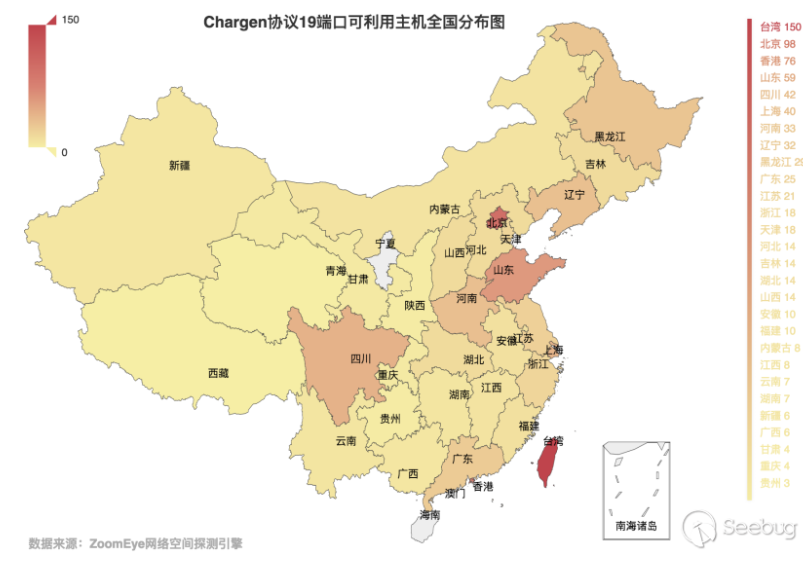

从图中可以看出仍然是韩国具有最多数量的可被利用进行DDos反射放大攻击的主机,我国排在第二 。下面,对我国各省份的情况进行统计,如图所示:

Chargen协议19端口可利用主机全国分布图

3.2.NTP

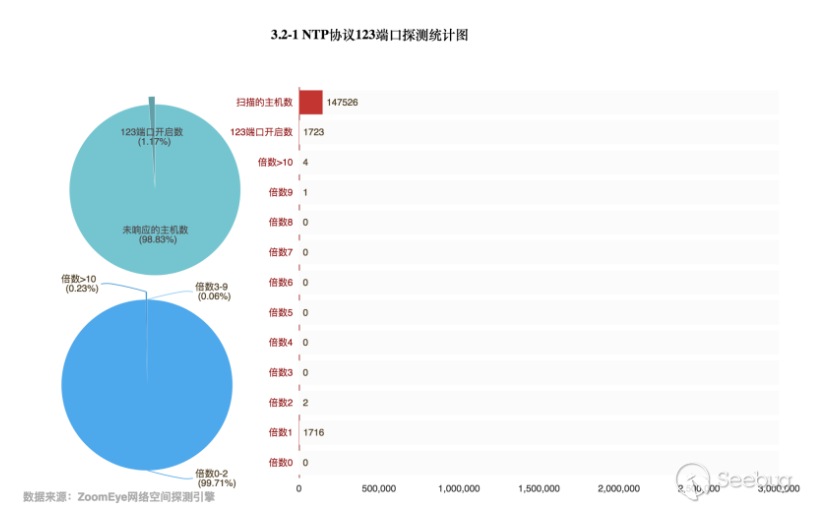

通过ZoomEye网络空间探测引擎获取到14万(147,526)台开启了UDP 123端口的主机。利用这些数据进行放大倍率探测,实际上只有1千(1,723)台主机开启了UDP 123端口,占总数的1.17%,放大倍数大于10的主机只有4台,占有响应主机总数的0.23%,具体数量见图3.2-1所示:

和上一次探测的结果相比,利用NTP进行反射DDoS攻击的隐患基本消除,不管是NTP服务器的总量还是可被利用服务器数量,都大幅度下降,尤其是本次探测中,只发现4台可被利用的NTP服务器,而且这4台皆位于日本。我国未被探测到可被利用的NTP服务器。

3.3.DNS

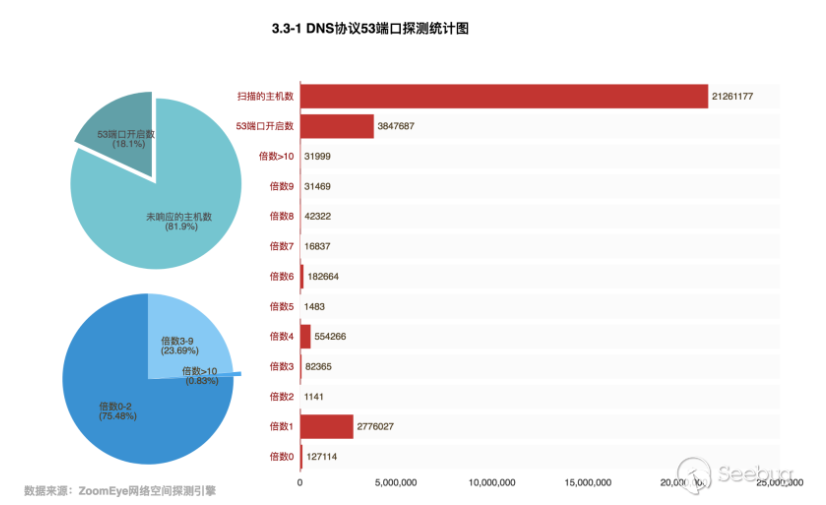

通过Zoomeye网络空间探测引擎获取到2千万(21,261,177)台UDP 53端口相关的主机,对这些主机进行放大倍率探测,实际上只有384万(3,847,687)台主机开启了53端口,占了扫描总数的18.1%。在开启了53端口的主机中,有3万(31,999)台主机放大倍数在10倍以上,只占总数的0.83%,而放大倍数为1的主机有277万(2,776,027)台,具体数据见图3.3-1:

和上一版的数据相比,互联网上DNS服务器的和可被利用的DNS服务器数量均处于下降状态。

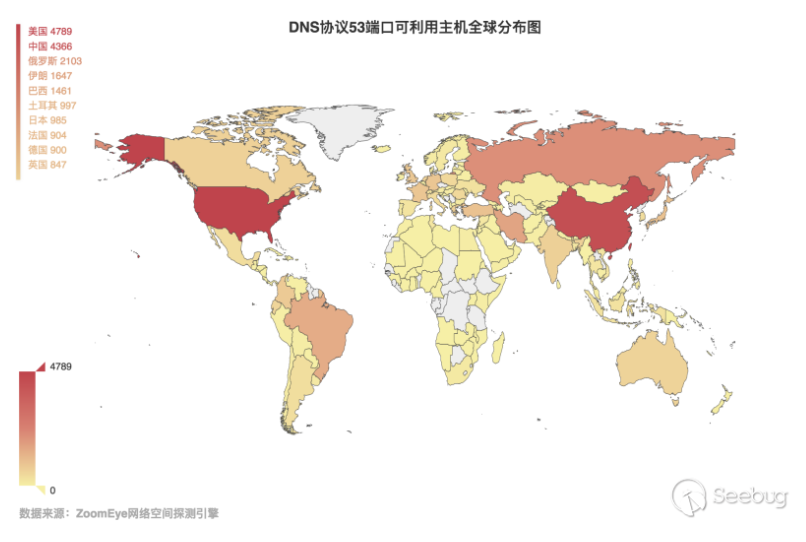

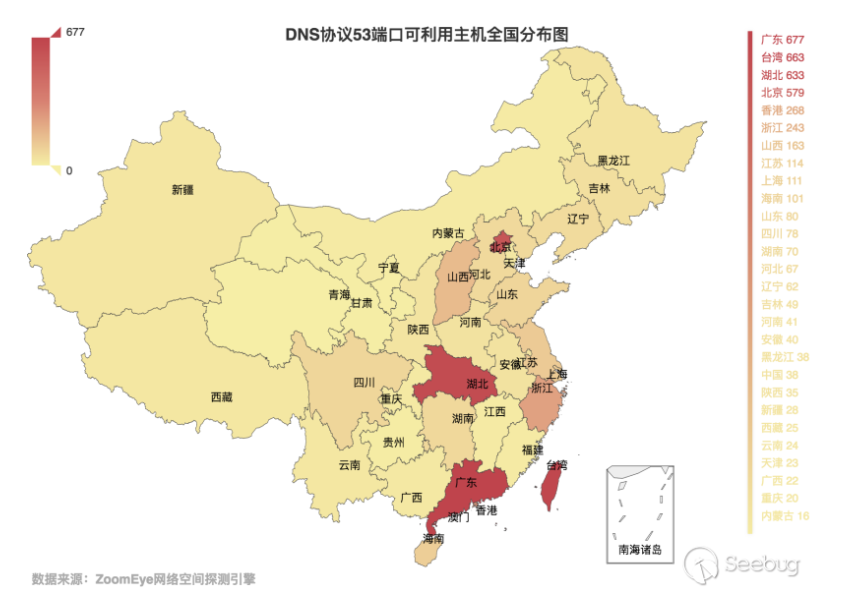

下面,再来看看这3万台放大倍数大于10的主机全球分布情况,如图所示,可以看到,和上一轮相比,数量排名没啥变化,仍然是美国排在第一位。我们又对可利用主机在我国的分布情况进行了统计,如图3.3-3所示,和上一轮相比,湖北省的DNS服务器数量有了明显的提高。

3.3-2 DNS协议53端口可利用主机全球分布图

DNS协议53端口可利用主机全国分布图

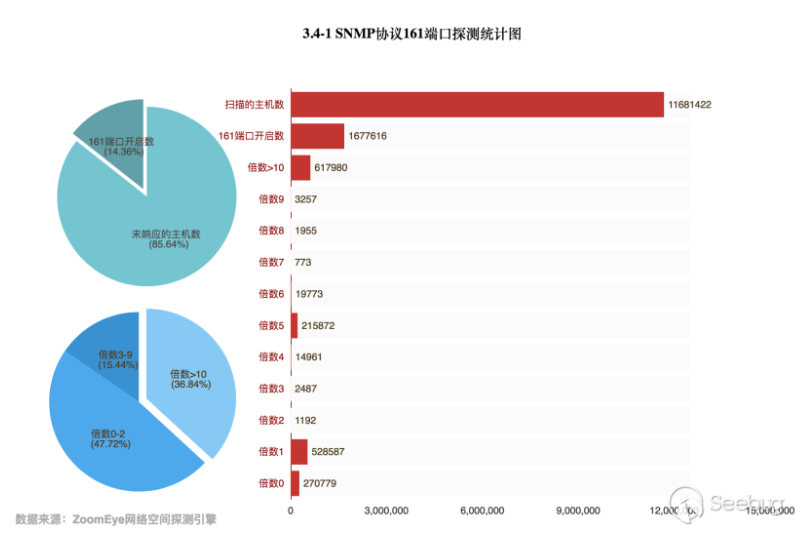

3.4.SNMP

通过Zoomeye网络空间探测引擎获取到1千万(11,681,422)台UDP 161端口相关的主机,对这些主机进行放大倍率探测,实际上有167万(1,677,616)台主机开启了161端口,占了扫描总数的14.36%。在开启了161端口的主机中,有61万(617,980)台主机放大倍数在10倍以上,占了总数的36.84%,具体数据见图3.4-1:

本次探测得到的数据和前一轮的数据相比较,探测到的SNMP主机数增加,而可利用的主机数却呈下降状态。

传送门——《DDoS反射放大攻击全球探测分析(中)》