作者/来源:新睿云小编 发布时间:2019-08-15

DDoS攻击是DoS攻击的演变。DoS代表拒绝服务,而不是MS-DOS,通常被称为拒绝服务攻击。黑客攻击的一般目的是获得攻击目标的最高权限(主要是root)。但是,DoS攻击的目的是让对手超负荷,以便他们不再做任何事情。

当存在服务器(服务器)时,该服务器接收来自客户端(与服务器相反的服务)的请求并执行它们。例如,当您访问百度或谷歌等门户网站时,您就是客户端,百度或谷歌将成为服务器。

但是,如果出于某种原因,过多的请求来到此服务器并且服务器超出了它可以处理的限制呢?这个想法是DoS攻击。发送ping数万次的最基本方法是DoS攻击。DoS攻击会对服务器发出过多请求并占用资源,因此服务器不会留下足够的资源来执行其他工作。结果,服务器最终停机,并且没有更多可用的服务。

但是今天,无论你做什么,都很难打破一台大型服务器。无论F5开发多少次,大型站点都拥有充足的资源,并拥有巨大的资源来响应这些请求。阻止产生大量流量的用户也不难。由于更多的用户来攻击2CH等,数千枚用指挥所用户同时连接到服务器上,使用该方法通过添加过多的要求打破服务器(这仅仅是不是比黑客技术nogada接近政治宣传naejineun)

,但黑客已经注意到这次大规模袭击的可能性。如果您可以通过自己控制大量计算机进行攻击,如果您可以使用各地的计算机资源,您是否可以尝试攻击一个难以防御的巨型门户网站?如果单独攻击,很容易被阻挡,攻击的限制很明显。但是对于多次攻击,要找出哪些是正常流量并且哪些不是正常流量并不容易。正是这种DDoS(分发拒绝服务)攻击。

与DoS攻击不同,此DDoS攻击具有单独的命令和攻击计算机。

僵尸计算机必须先以某种方式被黑客散布的脚本感染。与服务器不同,个人计算机的安全性很差,因此可以产生大量此类僵尸机器。在接收和执行黑客在服务器端发发布的命令上。受感染的人数正在增加。此外,DDoS代码安装在针对诸如OS之类的错误的传入蠕虫或病毒中。这些受感染的人通常表现得像普通计算机一样,当他们受到黑客的攻击时,他们会将流量带到服务器(当然只有打开的计算机)。

可以说这种DDoS攻击实际上没有办法将它用作服务器。这可以很容易地区分,特别是在自己攻击服务器时,因为它显然被视为拥塞流量,但实际上无法区分,因为僵尸计算机通过伪装成正常流量继续侵蚀服务器资源。

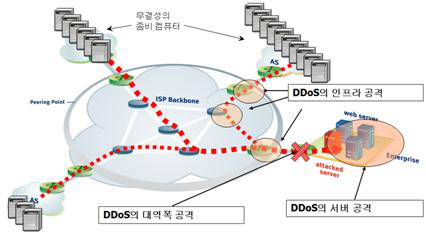

DDoS攻击类型极大地增加了网络负载,不仅是攻击的目标,而且还是所有部分逐渐停止服务的方式,从攻击者和受害者之间的整个网络路径的带宽未充分保护的部分开始。 ?有一种方法可以使所需的目标服务停止服务,而不会显着影响受害者系统之间的攻击路径。在后一种情况下,僵尸PC可以在不够安全的情况下被有效攻击。

<图> DDoS攻击类型

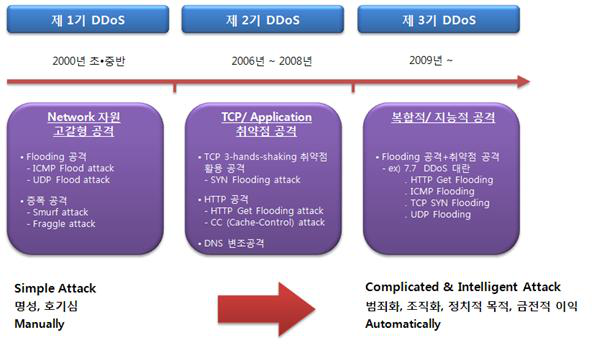

<图> DDoS僵尸网络/僵尸用作网络犯罪的工具

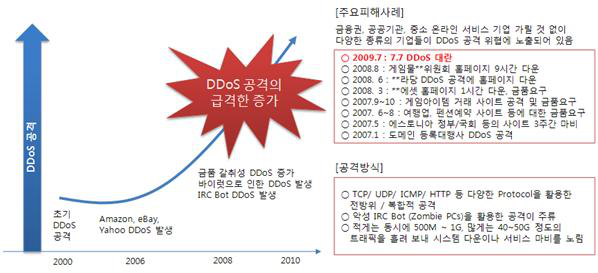

DDoS攻击是使商业活动等针对目标的货币行为陷于瘫痪的最有力手段。使用现有的安全解决方案很难完全防御DDoS攻击,如果它不是一家大公司,很难引入安全解决方案,如专用的DDoS设备。

因此,针对使用DDoS攻击寻求金钱利润的网络犯罪行为将暂时继续。

<图> DDoS攻击案例和趋势

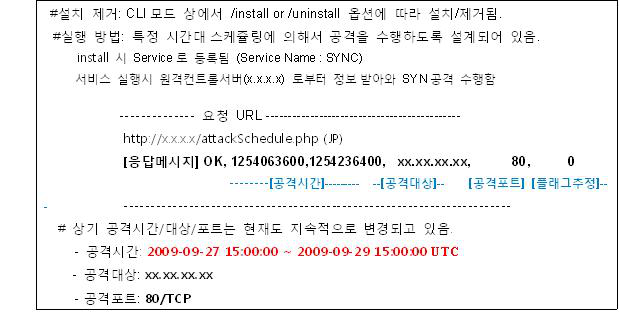

随时间应用攻击计划

7.7 DDoS攻击在确认DDoS攻击的基于时间的攻击调度技术后,再次检测到使用类似方法的DDoS攻击并确认实际损坏。攻击的攻击系统是一个非常有利于互联网赌博的非盈利公司,这是不寻常的。此外,可以说公司通过使用DDoS攻击作为威胁目标公司进行商业活动的诱饵来追求金钱利益而进行刑事犯罪。

DDoS代理:恶意软件(Win-Trojan / SynAttack)

整体操作原理是通过在注册为服务之后动态地从远程控制服务器接收信息来执行SYN Flooding攻击的恶意代码。

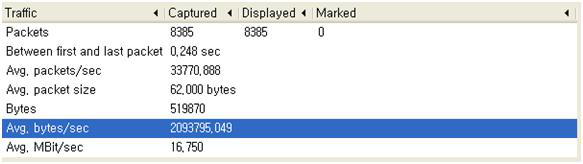

每台受感染的PC平均每秒产生34K pps和每秒2.1M字节的流量,这给网络带来了沉重的负担。

想了解更多DDoS防御方面的知识请阅读《如何防御DDoS攻击器抓取肉鸡呢?只需要注意这几点即可!》

投诉与建议

—您的烦恼我们已经收到—

我们会将处理结果发送至您的手机

请耐心等待